Welche Lösungen es bei der Übertragung von Identitätsinformationen gibt

Digital Identity, Privacy & Cybersecurity, Fachbeitrag/

0 Kommentare

Geschäftsprozesse zwischen zwei und mehreren Unternehmen, sog. Business-To-Business (B2B) -Beziehungen, werden heute meist elektronisch abgewickelt.…

Die Verwendung elektronischer Nachweise

Digital Identity, Privacy & Cybersecurity, FachbeitragElektronische Nachweise liegen im Trend: Ob Wohnsitzbestätigung, Führerausweis oder Bachelorzeugnis, viele Organisationen machen sich Gedanken…

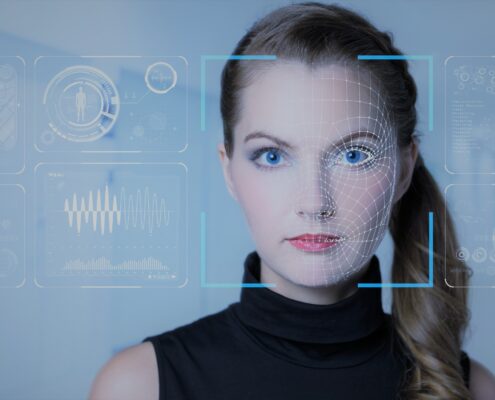

Was ein zeitgemässes Identitätsmanagement-System erfüllen soll

Digital Identity, Privacy & Cybersecurity, FachbeitragMit zunehmenden Datenschutzforderungen wird es immer wichtiger, die Datensouveränität der Benutzer stärker zu berücksichtigen. Daher werden…

Ein Label für digitale Verantwortung: Das Digital Trust Label

Digital Identity, Privacy & Cybersecurity, FachbeitragMit der immer grösseren Bedeutung digitaler Anwendungen und einem steigenden Bewusstsein für digitale Risiken, rückt die Frage der digitalen…

Wie nützlich ist das neue Swiss Digital-Trust-Label?

Digital Identity, Privacy & Cybersecurity, NewsDie Stiftung Swiss Digital Initiative will mit dem neuen digitalen Label will mehr Cyber-Sicherheit schaffen. Damit sollen Nutzer*innen auf einfache…

Ersetzen künftig «Verifiable Credentials» X.509-Zertifikate?

Digital Identity, Privacy & Cybersecurity, FachbeitragX.509-Zertifikate gibt es schon seit über 40 Jahren. Sie werden für die Identifikation von Subjekten (Web-Servern, Personen, usw.) verwendet.…

Beiträge als RSS

Beiträge als RSS